情報セキュリティの完全性を確保する方法とは?

こんにちは!私の名前はブライアンです。今回の記事は「情報セキュリティの完全性を確保する方法とは?」について書いていきます。情報セキュリティは現代において非常に重要なテーマであり、その完全性を確保することは、企業や個人の大切なデータを守るために必要不可欠です。この記事では、情報セキュリティの確保方法について詳しく説明していきます。是非ご覧ください。

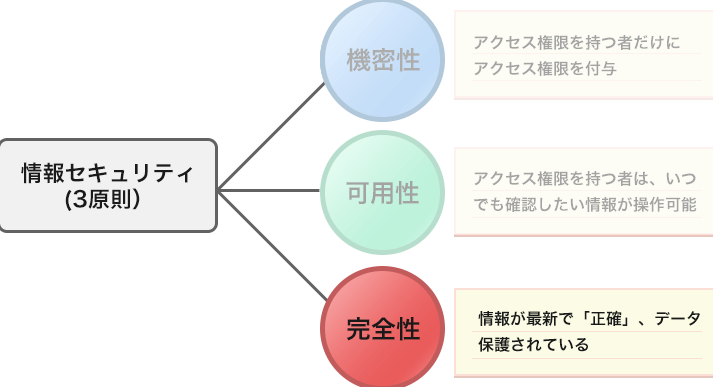

情報セキュリティの基本となる完全性とは何か?

完全性とは、情報が意図的もしくは誤って変更されることがない状態であることです。これは、情報セキュリティの基本原則の1つであり、信頼性が高く機密性が必要な情報に適用されます。完全性を確保するためには、アクセス制御、暗号化、ハッシュ値の検証などの手法があります。また、不正な変更があった場合にはログの監視や監査によって早期に発見し、対処することが重要です。完全性が保たれていることは、情報の正確性や信頼性を担保し、情報セキュリティを確保する上で欠かせない要素となります。

【脆弱王】史上最強の情報セキュリティ王者決定戦

【新・CBT時短攻略法】2023年4月改訂後の基本情報技術者試験・情報セキュリティマネジメント試験

情報漏洩を防ぐための情報セキュリティの重要性

情報セキュリティは、企業や個人にとって非常に重要な問題です。 情報漏洩が発生すれば、機密情報が外部に流出してしまいます。その結果、企業の信頼性が失われ、損害賠償請求や法的な問題が生じる可能性があります。情報セキュリティは、社員の教育やセキュリティポリシーの策定、セキュリティソフトウェアの導入など、多岐にわたる対策が必要です。また、定期的な監査や評価を行い、常に最新のセキュリティ技術を導入することが大切です。

情報セキュリティの実践的な方法

情報セキュリティを実践するためには、以下のような手順が必要です。 まず、情報の重要性を明確にすることが必要です。次に、社員の教育やセキュリティポリシーの策定を行い、情報漏洩を防止するための具体的な方法を提示します。さらに、セキュリティソフトウェアやファイアウォールなどの導入も必要です。最後に、定期的な監査や評価を行い、情報セキュリティに関する問題を早期に発見し、改善することが大切です。

ITセキュリティの最新情報について

情報セキュリティは常に進化し、新しい脅威が出現しています。 そのため、ITセキュリティに関する最新情報を収集し、常に最新のセキュリティ技術を導入することが重要です。多くの企業では、情報セキュリティに関するニュースやセミナーに参加することで、最新情報を入手しています。また、専門家に相談することで、より高度なセキュリティ対策に取り組むことができます。それに加えて、常に自己学習を続け、最新の情報セキュリティ技術を習得することも大切です。

よくある質問

情報セキュリティの完全性を確保するためには、どのような技術的対策が必要ですか?

情報セキュリティを完全に確保するためには、多数の技術的対策が必要です。

まずはアクセス制御技術が必要で、不正なアクセスを防ぐことが必要です。暗号化技術や認証技術を実施することで、外部の攻撃者からデータを守ることができます。

また、セキュリティポリシーの整備も欠かせません。従業員に対しての教育・訓練を行うことで、情報漏えいや不正アクセスを未然に防ぐことができます。加えて、バックアップ体制の整備も必要で、万が一の際にデータを復旧することができます。

さらに、最新のセキュリティ対策ソフトウェアの導入も必要です。マルウェアやウイルスなどの不正プログラムから守るために、強力なセキュリティ対策ソフトウェアを導入することが重要です。

以上のような技術的対策を実施することで、情報セキュリティの完全性を確保することができます。

情報セキュリティの完全性を維持する上で、運用面での注意点は何ですか?

情報システムにおいて運用面での注意点は重要です。特に、情報セキュリティの完全性を維持するためには、運用面での基本的な対策を講じる必要があります。まず第一に、アクセス制御やログ管理の徹底が挙げられます。システムにアクセスする人や端末の管理を厳密に行い、システムにアクセスした時のログを記録・監視することで、不正アクセスや不審な操作があった場合に早期発見・対応が可能となります。また、定期的なバックアップや災害対策の策定も運用面で重要なポイントです。万が一の際には、迅速かつ適切な対応を行うことができます。

さらに、セキュリティポリシーやルールの策定も大切です。社内で徹底されたポリシーやルールに基づく行動を求めることで、従業員間の情報共有や知識の共有が促進され、組織全体での情報セキュリティ確保につながります。

運用面で注意すべき点は多岐にわたりますが、情報セキュリティにとって基本的なポイントが押さえられていることが求められます。

情報セキュリティの完全性を確保するために、ネットワーク機器の設定において重要なポイントは何ですか?

情報セキュリティを確保するために、ネットワーク機器の設定において重要なポイントはいくつかあります。まず、権限の制限が重要です。管理者権限を持つ人物以外がネットワーク機器の設定を行わないように設定をする必要があります。次に、すべての不要なポートやサービスを無効化することも重要です。これは、攻撃者が悪意を持ってそのポートやサービスを利用して攻撃することを防ぐためです。また、パスワードの複雑性も非常に重要です。簡単なパスワードは簡単に推測され、攻撃者がアカウントにアクセスするのに役立ちます。最後に、ログイン・アクセスの監視も重要です。ログインが失敗した場合や、不正なアクセスが試みられた場合には、すぐにそれに対処する必要があります。これらのポイントに留意することで、より安全なネットワーク環境を確保することができます。

今回の記事では、情報セキュリティの完全性を確保する方法について詳しく解説しました。パスワードの管理やデータの暗号化、ファイアウォールの導入など、様々な手段がありますが、最も重要なのが徹底した意識改革です。情報セキュリティは常に脅威にさらされており、危機感を持ち、正しい知識を身につけることが必要です。セキュリティ対策を怠ることは絶対に許されません。今回の記事が、皆様の情報セキュリティに役立ち、安心してインターネットを利用できるようになることを願っています。

情報セキュリティ企業の役割と重要性についての考察

情報セキュリティ企業の役割と重要性についての考察 情報セキュリティのモットーとなる標語の優れた例

情報セキュリティのモットーとなる標語の優れた例 自動生成される情報セキュリティ標語の可能性と課題

自動生成される情報セキュリティ標語の可能性と課題 情報セキュリティの脅威と対策の最新動向

情報セキュリティの脅威と対策の最新動向 TCP/IPマスタリングから見る情報セキュリティの重要性

TCP/IPマスタリングから見る情報セキュリティの重要性 情報セキュリティにおける5つの重要なポイント

情報セキュリティにおける5つの重要なポイント 情報セキュリティの三要素とその役割についての解説

情報セキュリティの三要素とその役割についての解説 情報セキュリティサービスの基準と信頼性向上のための取り組み

情報セキュリティサービスの基準と信頼性向上のための取り組み 情報セキュリティに関する実践的なハンドブックの作成方法

情報セキュリティに関する実践的なハンドブックの作成方法 情報セキュリティリスクアセスメントの重要性と手法についての考察

情報セキュリティリスクアセスメントの重要性と手法についての考察この投稿が気に入った場合は、Jōhō sekyuriti カテゴリの 情報セキュリティの完全性を確保する方法とは? に類似した他の記事を参照することができます。ぜひアクセスしてください。きっと大きな助けになるでしょう。